サイバーセキュリティ動向解説 ”サイバーリスクアドバイザリーにおけるアドバイスの例”

サイバーセキュリティ動向解説

質問一覧

- CISO を置かないといけないのですか?

- セキュリティ専門の組織を置かないといけないのですか?

- セキュリティ専門職を置かないといけないのでしょうか?

- セキュリティ資格で役立つものはありますか?

- 2024年に注意すべきセキュリティのポイントはありますか?

- 情報セキュリティ規程は、どこまで整備すると十分ですか?

- 情報セキュリティ規程で参考にできるものはありますか?

- ISMS認証とNIST Cybersecurity Framework はどちらが有効ですか

- 情報セキュリティの団体に加盟することを考えています。どこが良いですか。

- 情報セキュリティの研修プログラムで良いものはありますか。

- 経営層に受講させられるセキュリティの研修プログラムはありますか?

CISO を置かないといけないのですか?

CEOやCFOが設置されていない法人組織に、CISOを設置するのはおかしいです。止めましょう。

CISO(Chief Information Security Officer)は、日本では、最高情報セキュリティ責任者という名称を使うことがあります。

最高情報セキュリティ責任者という立場ですので、取締役又は執行役員など会社全体の視点でセキュリティを判断できる方が就くことが望ましいとされています。

CISOの役割については、企業規模や事業内容により大きく異なっており、リスクマネジメントやITガバナンスを重視する立場(主にユーザ企業)と、テクノロジーに特化したデジタルリスクを判断する立場(主にベンダーやWEBサービス事業者)に大別されます。

どのような業務を担うのかについては、リスクマネジメント寄りであれば、「政府機関等のサイバーセキュリティ対策のための統一基準群」の記述が参考となります。

https://www.nisc.go.jp/policy/group/general/kijun.html

この中の「政府機関等のサイバーセキュリティ対策のための統一基準(令和5年度版)」を開いて頂き、【最高情報セキュリティ責任者】で検索して頂きますと、その役割が確認できます(46か所出てきます)。

https://www.nisc.go.jp/pdf/policy/general/kijyunr5.pdf

セキュリティ専門の組織を置かないといけないのですか?

委託先や調達先を多数持っており、必要に応じて、社外の関係者と情報セキュリティについて議論しなければならない場合は、設置しましょう。

まず、組織化するということは、いくつかの条件があります。

- 組織の長がいる(任命される)

- 職務分掌規程にその役割が規定される(上位の組織の機能の一部の場合は記載されません)

- 事業計画(年間計画)が作られる

- 予算が承認される

そういった取り組みとセットになる「専門の組織」ですが、そこまでの社内調整を行うことなく「組織化」したいのであれば、組織横断型のチーム編成(兼務体制)などを考えることもできます。さらに、リスクマネジメントやクライシスマネジメントと連動させるのであれば、現存の委員会組織に機能追加をしたり、サイバーセキュリティの委員会を新設するなどが考えられます。

話を戻しまして、なぜ組織化すると良いのかですが、それは社外とのコミュニケーションを図るためというのが大きな理由と考えられます。

現在、様々なセキュリティインシデントの発生により委託先管理の徹底が謳われていますが、委託先のセキュリティ状況を管理するという業務を、事業部門が行うことは難しく、委託先のセキュリティを担う組織やチーム、責任者や担当者に対して、自社の事業やカスタマーを守るために必要となるセキュリティを要求する作業を効率化するために、専門組織を置くことで、コミュニケーションがスムースにできるという効果効能があります。

では、どのようにセキュリティ専門の組織を作っていくかについては、経済産業省の「サイバーセキュリティ経営ガイドラインと支援ツール」に掲載されている「サイバーセキュリティ経営ガイドライン

Ver2.0 付録F サイバーセキュリティ体制構築・人材確保の手引き」をご覧ください。

経済産業省 サイバーセキュリティ経営ガイドラインと支援ツール

https://www.meti.go.jp/policy/netsecurity/mng_guide.html

サイバーセキュリティ経営ガイドライン Ver2.0 付録F サイバーセキュリティ体制構築・人材確保の手引き

https://www.meti.go.jp/policy/netsecurity/tebikihontai2.pdf

また初めから手引きを読むのがちょっと辛い場合は、概要版からご覧ください。

https://www.meti.go.jp/policy/netsecurity/tebikigaiyou2.pdf

ちなみに、本付録Fは、当社代表が策定に関わっております。

セキュリティ専門職を置かないといけないのでしょうか?

まず専門職というものが自社ではどのように定義されているのかを明確にし、本当に必要なのかを判断することから始めます。

情報セキュリティやサイバーセキュリティの取り組みの中で、セキュリティ人材をどのように集め、育成していくのが良いのかは重要なテーマとなっています。

しかし、どれくらい詳しいと専門家や専門職と呼べるのかについては基準がありませんから、そこは法人組織として「役割」を定義しておく必要があります。

また、セキュリティ専門職だけを定義しても浮いてしまうので、社内に「専門職」を規定する人事評価制度があるのか、ITおよび情報セキュリティ以外に専門職が存在するのかなど、検討を行う前に確認すべき事項があります。

さて、会社のリスクに対応する役割を持つ人たちは、ITや情報セキュリティ以外にもたくさんいらっしゃいます。総務、法務、経理、人事、内部監査、品質管理などが挙げられます。

それらの部門・部署には、分掌で定められたそれぞれの組織におけるリスク対応の専門職を置いているのでしょうか。もし、置いているのであれば、積極的に、情報セキュリティの専門職も採用し、育成していくべきと考えられます。

もし、管理部門等において、日々の業務の中のリスク対応を、日々の業務を司る部門メンバーで対応している場合には、IT部門において「専門職と同等のスキルや経験を持つ人材」を育成していく必要があると言えます。

専門職が活躍できる環境を構築し、維持するにはコストがかかります。自組織にとって、どこまで専門性を追求したいのかを整理し、今の組織体制でどのように対応していくのかを考えることが先決です。

よって、監督官庁や主要取引先から、情報セキュリティに関する対話を求められたり、なんらかの対応を求められるような場合は「セキュリティ専門職」を積極的に活用するのが望ましいですが、「SIベンダーからシステム環境は任せてください」と言われているような状況であれば、まずは法務部門の強化を行って頂いた方がDXの運用保守の観点から、会社のためになると思います。

セキュリティ資格で役立つものはありますか?

セキュリティ資格は、その資格自体の目的や狙いを整理してから評価に活用してください。

2024年に注意すべきセキュリティのポイントはありますか?

ポイントの整理にはいくつかの観点があります。セキュリティベンダーのレポートから見る世界、国や省庁が取り組みを強化するものなど、複数の視点が必要です。

情報セキュリティ規程は、どこまで整備すると十分ですか?

社内のシステム利用状況により異なりますので、まずは会社としてどのデバイス、システム、OS等を、何のために使用しているのか把握するところから始めてください。

情報セキュリティ規程を定めるためには、情報セキュリティがどのような場面で必要になるのかを想定する必要があります。一般的にやってしまいがちなのは、管理策をただ文書化することですが、そのような文書は誰も読みません。

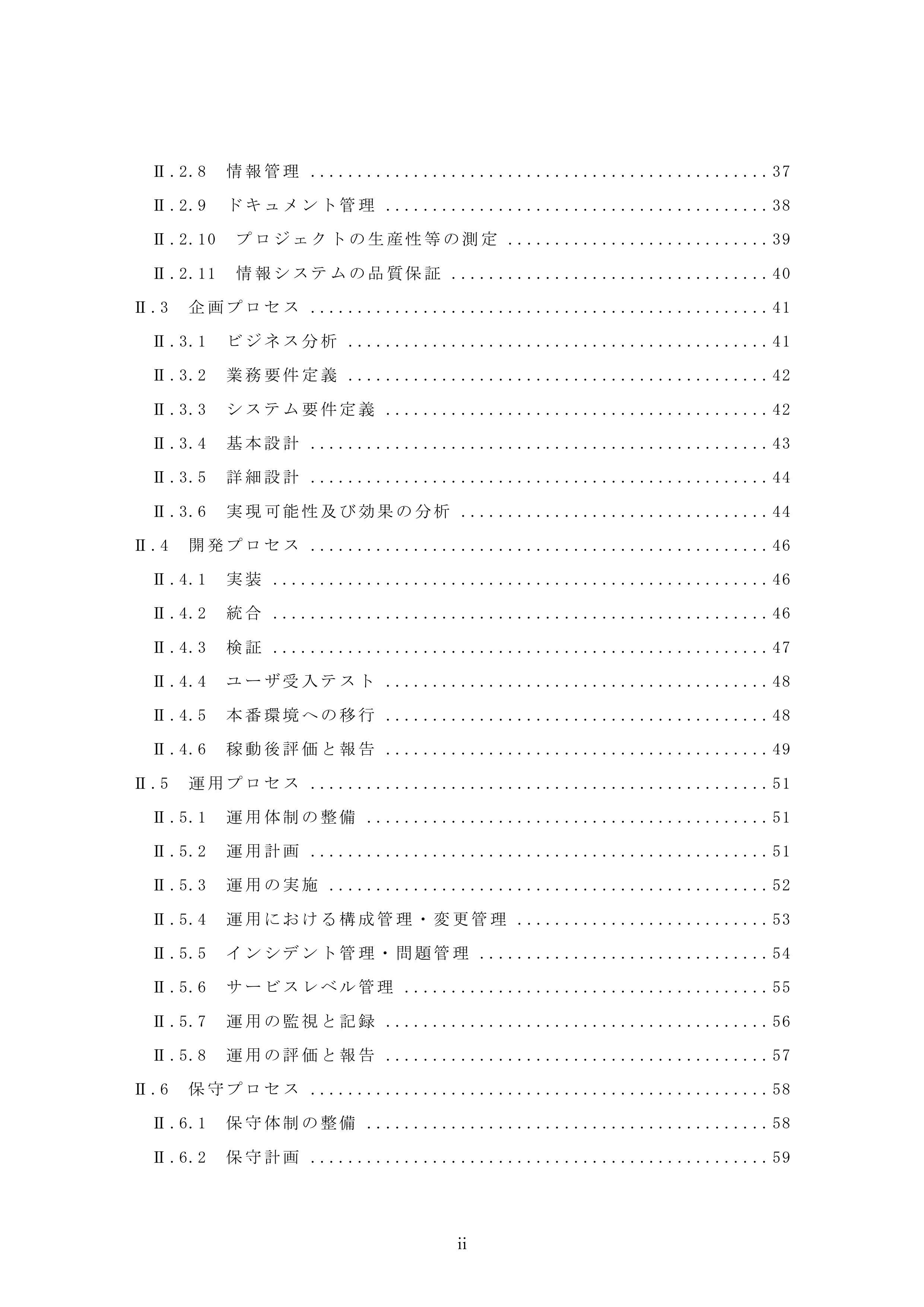

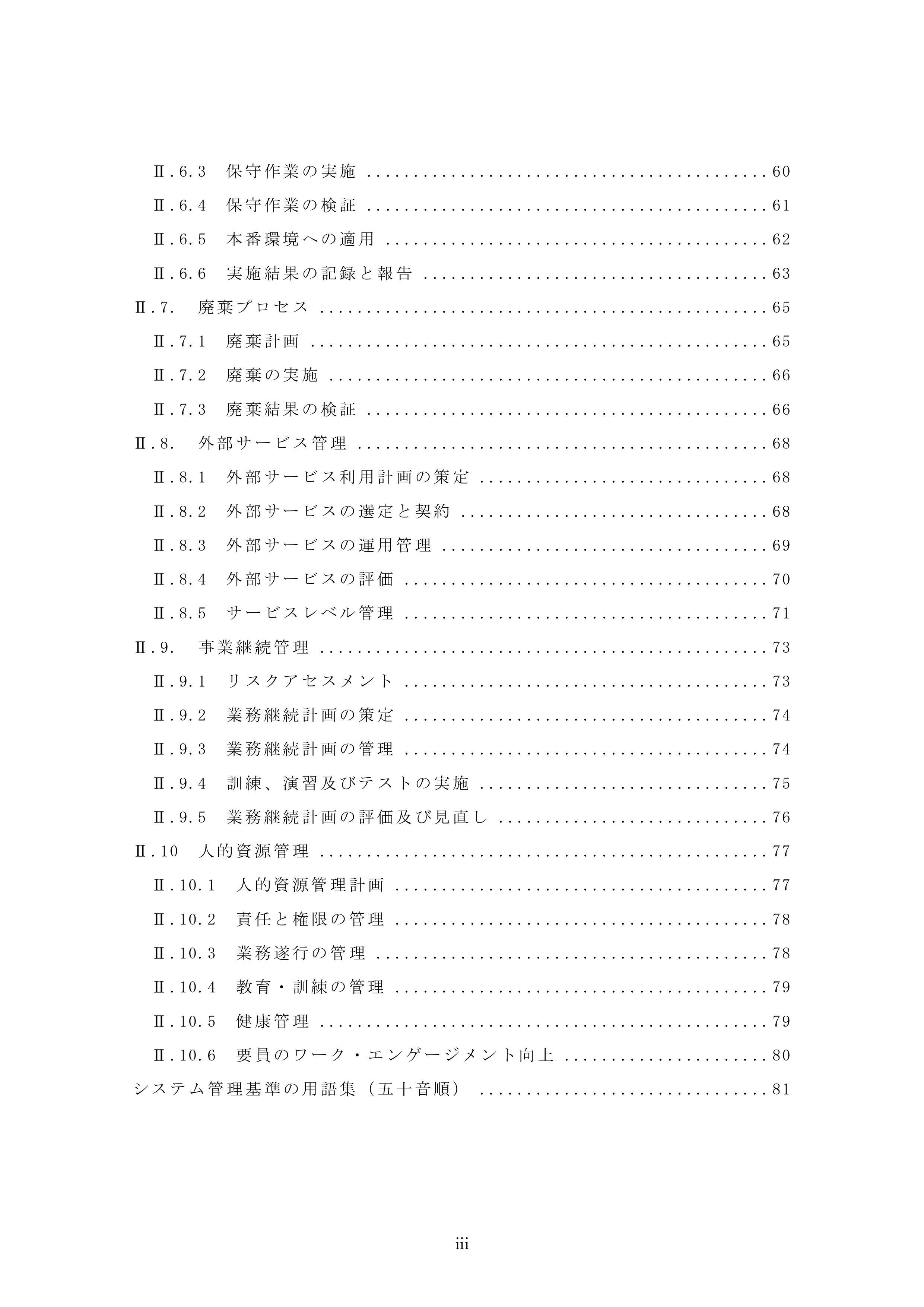

例えば、経済産業省が公開している「システム管理基準」を見てみますと。目次だけで、これくらいあります。

経済産業省 システム管理基準

https://www.meti.go.jp/policy/netsecurity/sys-kansa |

|

|

|

これらの目次に記載されていることは、情報セキュリティではなく、ITの開発と運用の話しです。この取り組みが維持されている状態で、更に「侵害されない」ために「情報セキュリティ」はあります。

しかし、それは情報資産の管理の話しが中心で、DXにおけるサービス運用に関するセキュリティはあまり考慮されていません。もちろん内容としては活かせるものばかりですが、先に書いた通り「情報セキュリティがどのような場面で必要になるのかを想定する」ことが重要なので、DX推進においても、この「システム管理基準」のような日常のマニュアルが必要なのです。

そういった課題を洗い出して、必要なルールを求めて、文書化するということで、情報セキュリティ規程のグループは整備されていきます。詳細は次のパートもご覧ください。

情報セキュリティ規程で参考にできるものはありますか?

まずは、IPAの中小企業の情報セキュリティ対策ガイドラインにおける付録5を参照ください。さらに詳細化したい場合は、高等教育機関の情報セキュリティ対策のためのサンプル規程集(2024年度版)が良いと思われます。

参考にできるものとしては、以下のようなものがあります。

中小企業の情報セキュリティ対策ガイドライン

https://www.ipa.go.jp/security/guide/sme/about.html

付録1:情報セキュリティ5か条(全2ページ)(PDF:352 KB)

付録2:情報セキュリティ基本方針(サンプル)(全1ページ)(Word:35 KB)

付録3:5分でできる!情報セキュリティ自社診断(全8ページ)(PDF:9.6 MB)

付録4:情報セキュリティハンドブック(ひな形)(全17ページ)(442 KB)

付録5:情報セキュリティ関連規程(サンプル)(全45ページ)(Word:167 KB)

付録6:中小企業のためのクラウドサービス安全利用の手引き(全8ページ)(PDF:1.6 MB)

付録7:リスク分析シート(全7シート)(Excel:98 KB)

付録8:中小企業のためのセキュリティインシデント対応手引き(全8ページ)(PDF:1.2 MB)

自社での制定が難しくても、システム構築や運用を委託する先には、整備してもらいましょう。

高等教育機関の情報セキュリティ対策のためのサンプル規程集

https://www.nii.ac.jp/service/sp/

D1000 情報セキュリティ対策基本方針

D1001 情報セキュリティ対策基本規程

D2102 情報格付け基準

D2103 情報セキュリティインシデント対応チーム(CSIRT)設置規程

D2201 情報サービス利用規程

D2301 年度講習計画

D2401 情報セキュリティ監査規程

D2601 全学認証基盤運用管理規程

D2602 全学認証基盤認証接続規程

D2603 全学認証基盤アカウント利用規程

D2651 証明書ポリシー(CP)

D2652 認証実施規程(CPS)

D3001 高等教育機関等における CISO の選任および実務の指針

D3101 例外措置手順書

D3102 情報格付け取扱手順

D3103 インシデント対応手順策定に関する解説書

D3106 情報セキュリティ非常時行動計画に関する解説書

D3251 情報機器取扱ガイドライン

D3252 電子メール、メッセージング利用ガイドライン

D3253 ウェブブラウザ利用ガイドライン

D3254 情報発信ガイドライン

D3255 認証情報管理ガイドライン

D3301 教育テキスト作成ガイドライン(一般利用者向け)

D3303 役職員向け説明資料作成ガイドライン

D3401 情報セキュリティ監査実施手順

D3600 認証手順の策定に関する解説書

D3601 情報システムアカウント取得手順

この構成、内容はとても素晴らしいです。